Vous n'êtes pas identifié(e).

Hors ligne

Il existe plusieurs clé dans mon Thunderbird, c'est pas exactement la même chose apparemment, il y avait d'ailleurs une procédure de migration dans la dernière version de Enigmail pour récupérer les clés de GnuPGP

-->les cahiers du debutant<-- WikiDF-->Découvrir les principales commandes Linux<--

L' expérience, c'est le nom que chacun donne à ses erreurs. Oscar Wilde

En ligne

Si tout le monde pense pareil, c'est qu'aucune personne ne pense beaucoup.

Intel® Core™2 Duo E8500 × 2

4,0 Gio DDR3 - 1333 MHz

Et si vous cherchiez votre solution dans le wiki => https://debian-facile.org/accueil

En ligne

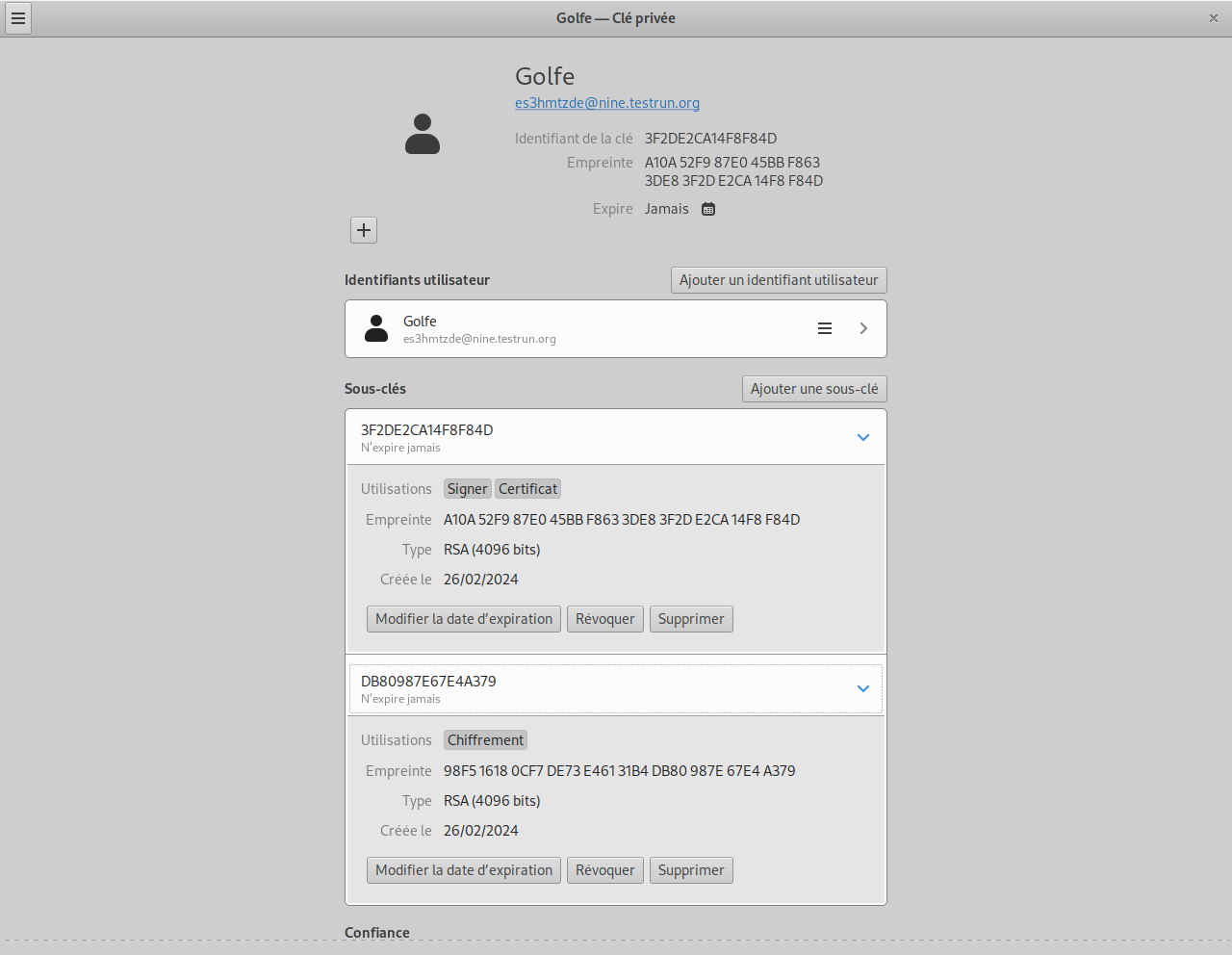

Et ne me ressort plus l'argument, que tu as avancé en privé, que RSA 4096 - RSA 4096 ne permet pas toutes les utilisations

Sélectionnez le type de clef désiré :

(1) RSA et RSA (par défaut) <- Chiffrement, signature et certificat maintenant comme le montre l'image

(2) DSA et Elgamal

(3) DSA (signature seule)

(4) RSA (signature seule)

je pense que lors de la génération de ma clef, j'ai choisi le (4), vu que c'est ce qui m'interressait ...

Je ne vois pas ce que ça changerait au problème de configurer la clef pour Thunderbird.

De plus, j'ai moyennement envie de créer de nouvelles clés et de les configurer pour Thunderbird. Car après, il faut les faire disparaitre, et ça à l'air fun aussi ...

Quel est l'intérêt de sous-clés ? Je ne suis pas une entreprise avec des employés qui vont signer pour moi (si c'est à ca que ça sert)

Hors ligne

De plus, j'ai moyennement envie de créer de nouvelles clés et de les configurer pour Thunderbird. Car après, il faut les faire disparaitre

tu choisis de révoquer tes clés le jour suivant, c'est ce que j'ai fait pour mes tests, ou tu les supprime via le gestionnaire de clé de Thunderbird

-->les cahiers du debutant<-- WikiDF-->Découvrir les principales commandes Linux<--

L' expérience, c'est le nom que chacun donne à ses erreurs. Oscar Wilde

En ligne

Je pense que lors de la génération de ma clef, j'ai choisi le (4), vu que c'est ce qui m'intéressait...

Je ne vois pas ce que ça changerait au problème de configurer la clef pour Thunderbird.

Thunderbird ne peut évidemment pas utiliser une clé [SC] pour du « chiffrement de bout en bout ».

→ https://emailselfdefense.fsf.org/fr/#step-2a

Le problème initial est facilement reproductible, adresse mail qui ne matche pas, ou clé sans flag [E].

Quel est l'intérêt de sous-clés ? Je ne suis pas une entreprise avec des employés qui vont signer pour moi (si c'est à ca que ça sert).

Ce n'est pas à cela que ça sert, il s'agit de séparer les fonctions S/E ; pour des raisons de sécurité :

→ https://serverfault.com/a/399366

Les développeurs/développeuses Debian ont, de leur côté, un usage avancé des sous-clés (cf. wiki).

Hors ligne

Je vois que les deux clés que tu montres n'ont pas le même identifiant (?), encore une histoire de sous-clés ?

Non,

C'est une erreur de ma part  ,

,

Je disposais de plusieurs clés publiques, elles ont été exportées dans le même fichier et importées dans Thunderbird (d'où l'id différent).

Toujours une seule clé en surgras, en allant dans propriété, on me dit que pour cette clé, je possède à la fois la clé privée et la clé publique

Oui maintenant que je n'ai plus qu'une seule clé publique, importer l'export des clés publiques de mon trousseau, ne crée pas de nouvelle entrée dans le gestionnaire.

Moi aussi l'affichage des propriété de la clé en gras m'indique qu'elle est de type "paire de clés (clé secrète et clé publique)"

La liberté est gratuite et accessible à tous. Sinon ça n'en est pas.

En ligne

Il m'a été seulement demandé

Le nom réel (le nom doit contenir au moins 5 caractères)

L'adresse mail

Et la passe-phrase

Puis j'ai réalisé un export dans un fichier

Que je me suis servi pour importer dans Thunderbird

Dernière modification par agp91 (08-11-2024 08:33:51)

La liberté est gratuite et accessible à tous. Sinon ça n'en est pas.

En ligne

Thunderbird ne peut évidemment pas utiliser une clé [SC] pour du « chiffrement de bout en bout ».

C'est quoi [SC] ? Je me semande si le problème n'est pas là...[Après avoir testé sur 3 ordinateurs]. Ma clé est une RSA 4096- faite pour signer et certifier, et inadéquate au chiffrement ... Hors, chez Thunderbird, j'y vais en cochant pour du « chiffrement de bout en bout ». Peut-être est-ce là le nœud du problème. et le pourquoi il ne se passe rien. Ma clé n'étant pas valable pour des opérations de chiffrement ?

Tout bêtement, je pensais pouvoir à minima pouvoir signer mes mails ou y joindre ma clé..;

C'est dommage, qu'à aucun moment Thunderbird ne me dise que mon format de clé n'est pas valable pour le chiffrement (après, c'est écrit dans son gestionnaire comme dans seahorse)

Hors ligne

gpg: répertoire « /home/stephane/.gnupg » créé

gpg: le trousseau local « /home/stephane/.gnupg/pubring.kbx » a été créé

gpg: /home/stephane/.gnupg/trustdb.gpg : base de confiance créée

-->les cahiers du debutant<-- WikiDF-->Découvrir les principales commandes Linux<--

L' expérience, c'est le nom que chacun donne à ses erreurs. Oscar Wilde

En ligne

Dernière modification par ubub (08-11-2024 10:06:18)

Hors ligne

Dernière modification par Croutons (08-11-2024 11:04:02)

-->les cahiers du debutant<-- WikiDF-->Découvrir les principales commandes Linux<--

L' expérience, c'est le nom que chacun donne à ses erreurs. Oscar Wilde

En ligne

-->les cahiers du debutant<-- WikiDF-->Découvrir les principales commandes Linux<--

L' expérience, c'est le nom que chacun donne à ses erreurs. Oscar Wilde

En ligne

Utilise gpg en mode expert pour modifier ta clé existante :

Choix ( 13 )

Tu entres le keygrip trouvé avant. Tu regardes les actions possibles actuellement. Tu les changes pour avoir tout ( rapport qualité/prix imbattable ), tu réponds à toutes les questions :durée de fonctionnement avant expiration, identité associée à la clé. Je ne suis pas allé jusqu'au bout personnellement parce que ma paire de clé fonctionne bien.

Tu rafraîchis les infos sur ta clé :

Dernière modification par --gilles-- (08-11-2024 11:17:33)

Si tout le monde pense pareil, c'est qu'aucune personne ne pense beaucoup.

Intel® Core™2 Duo E8500 × 2

4,0 Gio DDR3 - 1333 MHz

Et si vous cherchiez votre solution dans le wiki => https://debian-facile.org/accueil

En ligne

Pour générer ma paire de clé. Son import dans a été un succès dans Thunderbird.

Je vais recommencer...

Je commence par supprimer mes clé existante dans mon trousseau

Puis j'ai du valider 2 confirmations dans une fenêtre graphique

Voila mon trousseau est vide

Maintenant je crée une nouvelle paire de clés

La passe phrase m'a été demander (à saisir deux fois) dans une fenêtre graphique

Ma paire de clés est maintenant générée.

On peut remarquer que ma clé publique dispose des deux prérequis que précise èfpé en #56. Soit :

De disposer de la même adresse mail que celle de mon compte dans Thunderbird

Et de disposer du flag [E]

Par contre c'est une clé RSA sur 3072 bit

Et remarquons que les clés ont été signées.

J'exporte cette paire de clés dans un fichier

La passe phrase m"est demandé dans un fenêtre graphique

Je supprime ma clé dans Thunderbird via le gestionnaire des clé GPG

Puis j'importe le fichier obtenu dans Thunderbird

->Ma passe phrase m"est demandé dans un fenêtre graphique

... Et cela fonctionne

[edit]

Plus haut nous avons vu (dans le retour de la génération de la paire de clés) que ma clé publique disposait du flag [E]

On peut voir si la clé privée en dispose aussi :

C'est le cas

Dernière modification par agp91 (08-11-2024 13:21:16)

La liberté est gratuite et accessible à tous. Sinon ça n'en est pas.

En ligne

GNU Privacy Assistant (GPA)

GNU Privacy Assistant (GPA) est une interface utilisateur graphique pour GNU Privacy Guard (GnuPG).

Il peut être utilisé pour chiffrer, déchiffrer, signer des fichiers ou encore vérifier les signatures,

et gérer les clés publiques et privées.

Il dispose entre autre d'un gestionnaire de clés (key Manager) pour créer et organiser tout le bazar ![]()

(accessible via une des icônes sous les menus)

C'est une interface indépendante de TB ou autres applications.

Ça vaut peut-être le coup de tester ça....

Hors ligne

j'hésite à inverser sa capacité de chiffrement, je sais pas trop ce qu'ils veulent dire ...

tapé Q ...

Hors ligne

-->les cahiers du debutant<-- WikiDF-->Découvrir les principales commandes Linux<--

L' expérience, c'est le nom que chacun donne à ses erreurs. Oscar Wilde

En ligne

je pense que lors de la génération de ma clef, j'ai choisi le (4), vu que c'est ce qui m'interressait ...

Le flag [E] n'est pas présent

L'importation dans Thunderbird se réalise mais la clé privé n'est visible que dans le gestionnaire, pas dans le panneau "Chiffrement de bout en bout".

@ubub : Pourquoi avoir choisi le choix 4 qui indique "RSA (signature seule)" ?

(1) RSA et RSA (par défaut)

(2) DSA et Elgamal

(3) DSA (signature seule)

(4) RSA (signature seule)

(14) Existing key from card

============

Cela fonctionne à avec le choix 1 (1) RSA et RSA (par défaut), c'est le choix par défaut, c'est pour cela que ça fonctionne aussi avec ggp --generate-key

La taille de la clé peut-être de 4096

Dernière modification par agp91 (08-11-2024 15:58:57)

La liberté est gratuite et accessible à tous. Sinon ça n'en est pas.

En ligne

@gilles : J'ai du mal à comprendre ce que tu veux que je fasse avec ma clé et son keygrip...

La changer de RSA (seulement signature) à RSA (avec chiffrement) ?

elle possède déja le chiffrement j'ai l'impression :Actions possibles pour une clef RSA : Signer Certifier Chiffrer Authentifier

Actions actuellement permises : Signer Certifier Chiffrer

(S) Inverser la capacité de signature

(C) Inverser la capacité de chiffrement

(A) Inverser la capacité d'authentification

(Q) Terminé

j'hésite à inverser sa capacité de chiffrement, je sais pas trop ce qu'ils veulent dire ...

tapé Q ...

Bonjour !

inverser sa capacité de chiffrement

Eh, bien, comme ta clé a actuellement la capacité de chiffrement, l'inverser cela veut dire qu'après ta clé ne l'aurait plus. Il n'y avait que deux actions valables pour ce que nous voulons faire soit Q pour ne rien faire, soit A pour inverser la capacité d'authentification puisque ta clé ne l'avait pas, elle l'aurait eu. Mais mes clés fonctionnent pour ce que je veux faire sans, alors Q, c'est pas mal.

Regarde ce qu'écrit agp91, cela me paraît intéressant, j'ai une clé qui est classée "Clé personnelle" dans seahorse et qui donne avec cette commande le Flag [E] :

gpg --list-secret-key

/home/xxxxxxxxxxx/.gnupg/pubring.kbx

---------------------------------------

sec rsa4096 2024-07-29 [SC]

22D88CXXXXXXXXXXXXXXXXXXXXXXXXXX3E859475

uid [ ultime ] xxxxxxxxx@xxxxxxxxxxxxxxxxx-org.fr

ssb rsa4096 2024-07-29 [E]

Comment est classée ta clé dans seahorse ( la flemme de trouver la commande en cli ) ?

Ensuite, il faudrait comprendre pourquoi le flag [E] ?

Et si c'est possible, comment l'ajouter à ta clé ?

Si tout le monde pense pareil, c'est qu'aucune personne ne pense beaucoup.

Intel® Core™2 Duo E8500 × 2

4,0 Gio DDR3 - 1333 MHz

Et si vous cherchiez votre solution dans le wiki => https://debian-facile.org/accueil

En ligne

@agp91 je suis d'accord que l'export de clé fonctionne

mais c'est un peu tordu de créer des clés, les exportés pour les rendre compatible avec Thunderbird, surtout que Thunderbird utilisera toujours ses clés importé et se fou pas mal des clés dans GnuPGP

après l'importation dans Thunderbird, si tu effaces les clés GnuPGP, il n'y aura aucune incidence sur Thunderbird, les clés seront toujours disponible dans son gestionnaire de clé

L'export ne les rend pas compatible pour Thunderbird. L'export permet seulement de les sortir du trousseau et de les affiché sur la sortie standard. (l'option -a indique que la sortie doit être au format ASCII). Une redirection permet d'envoyer la sortie standard dans un fichier (l'option -o <fichier> peut aussi être utilisée).

Remarque tu peux utiliser Thunderbir pour générer lui même la paire de clé (sans passé par gpg)

Thunderbir gère lui-même son propre trousseau (lorsqu'on importe des clé dans Thunderbird, il les place dans son trousseau). C'est pour cela que les clés présentent dans le trousseau de gpg peuvent être supprimées. Cela ne supprimera pas celles du trousseau de Thunderbird.

La liberté est gratuite et accessible à tous. Sinon ça n'en est pas.

En ligne

j'ai une clé qui est classée "Clé personnelle" dans seahorse et qui donne avec cette commande le Flag [E] :

gpg --list-secret-key

/home/xxxxxxxxxxx/.gnupg/pubring.kbx

---------------------------------------

sec rsa4096 2024-07-29 [SC]

22D88CXXXXXXXXXXXXXXXXXXXXXXXXXX3E859475

uid [ ultime ] xxxxxxxxx@xxxxxxxxxxxxxxxxx-org.fr

ssb rsa4096 2024-07-29 [E]

J'ai à peu près pareil, sans la dernière ligne ssb ....... [E]

et pour Seahorse, la sous-clé a la même empreinte que la clef principale.

Et notée pour signer et certifier ...

---edit--

je viens avec Seahorse d'ajouter une sous clé (RSA pour chiffrement)

et j'ai la ligne [E]ncryption ...

![]()

Dernière modification par ubub (08-11-2024 15:45:44)

Hors ligne

Ensuite, il faudrait comprendre pourquoi le flag [E] ?

Et si c'est possible, comment l'ajouter à ta clé ?

Oui

La passe phrase est demandée

Dernière modification par agp91 (08-11-2024 16:13:41)

La liberté est gratuite et accessible à tous. Sinon ça n'en est pas.

En ligne

Si tout le monde pense pareil, c'est qu'aucune personne ne pense beaucoup.

Intel® Core™2 Duo E8500 × 2

4,0 Gio DDR3 - 1333 MHz

Et si vous cherchiez votre solution dans le wiki => https://debian-facile.org/accueil

En ligne

Dernière modification par ubub (08-11-2024 16:16:58)

Hors ligne